Novo agente malicioso é extremamente complexo e se instala em computadores silenciosamente para não ser detectado.

O WhatsApp de usuários brasileiros se tornou alvo de uma campanha massiva para espalhar um trojan capaz de controlar dispositivos. Chamado de Maverick, o malware faz o ataque por meio de URLs em português — e também usa arquivos ZIP para se propagar entre as vítimas, como ataques recentes que noticiamos.

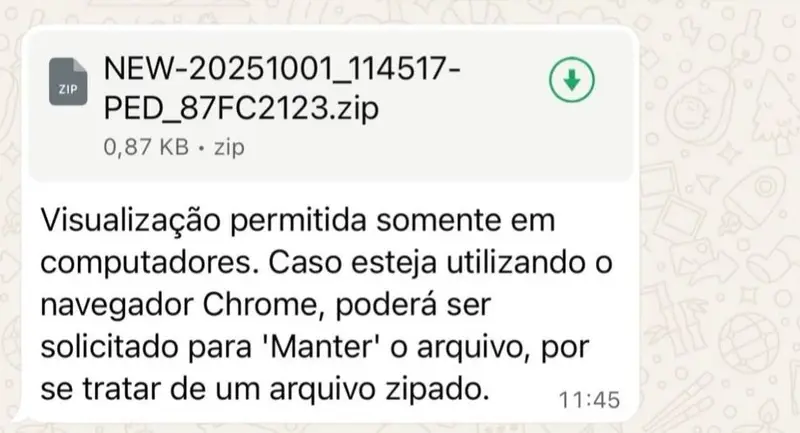

O vetor inicial dessa campanha é um arquivo .zip que se disfarça de um arquivo real compactado. Dentro dele há um documento malicioso LNK, que funciona como um link de atalho e não é bloqueado pelos mecanismos de segurança do mensageiro, permitindo sua execução.

Segundo a Kaspersky, mais de 62 mil tentativas de infecção pela ameaça foram bloqueadas somente no mês de outubro. A investigação dos especialistas da empresa também apontou conexões com o trojan Coyote, que também tinha alvos brasileiros para extrair credenciais vinculadas a endereços da web de 75 empresas de serviços bancários.

Maverick aparece como um arquivo ordinário para download no WhatsApp (Imagem: Securelist)

O Maverick, por sua vez, consegue ter controle completo sobre a máquina infectada. Esse software mal-intencionado pode realizar capturas de tela, monitorar navegadores e websites abertos, instalar um aplicativo oculto para registrar teclas digitadas, controlar o movimento do mouse, bloquear a tela quando a vítima acessa um site bancário e abrir páginas de phishing.

Como funciona o Maverick?

- Uma vez que o arquivo LNK é aberto, ele solicita a execução de um script em PowerShell para se conectar a um servidor C2;

- Nessa conexão com o servidor, o objetivo é baixar um loader, responsável por trazer mais malwares ao dispositivo;

- O loader em questão leva um agente malicioso para o dispositivo que contém um script do WPPConnect, para automação de códigos do WhatsApp;

- Todo o processo do Maverick consiste em saber se a vítima está no Brasil, mas caso não esteja a operação é abortada;

- A detecção das etapas de infecção do trojan são complexas e ocorrem ao nível da memória dos PCs.

Fonte: Tecmundo